El Partido Comunista Chino (PCCh) está en camino de transformar su régimen en una superpotencia cibernética global, según el testimonio de varios expertos. Para contrarrestar su influencia, dijeron, Estados Unidos tendría que hacer más para proteger la infraestructura crítica y promover sus valores.

«El Partido Comunista Chino quiere que China se convierta en una ‘superpotencia cibernética’ y está en camino de lograr ese objetivo», dijo Winnona DeSombre, investigadora del grupo de expertos Atlantic Council.

“China es un adversario importante en el ciberespacio. Sus capacidades cibernéticas ofensivas rivalizan con las de Estados Unidos, sus operaciones demuestran un claro desarrollo de capacidades asimétricas que le permiten lograr objetivos estratégicos y sus capacidades ciberdefensivas son sólidas”.

DeSombre fue una entre varios expertos que dieron su testimonio durante una audiencia del 17 de febrero a la Comisión de Revisión Económica y de Seguridad de Estados Unidos y China, un organismo designado por el Congreso para estudiar las implicaciones de seguridad nacional de los lazos comerciales y económicos entre China y Estados Unidos.

Según DeSombre, el líder del PCCh, Xi Jinping, ordenó el cambio de las prioridades militares y de propaganda para centrarse en la información y las operaciones de información, comenzando con sus reformas masivas de las fuerzas armadas de China, el Ejército Popular de Liberación (EPL), en 2015.

Para contrarrestar ese desarrollo, dijo, Estados Unidos tendría que asociarse con aliados para promover sus valores en el dominio de la información, y debería aflojar las restricciones sobre el reclutamiento de talentos extranjeros y crear nuevas leyes y regulaciones para proteger la infraestructura crítica de las amenazas cibernéticas.

Una ‘revolución científico-militar’

Dean Cheng, investigador sénior de la Fundación Heritage, dijo que el EPL había determinado que “la victoria o la derrota en futuras guerras será una función de la capacidad de uso de la información”.

Como tal, dijo, el EPL estaba trabajando para adaptar las tecnologías de la información a través de las redes para crear nuevas oportunidades militares que pudiera aprovechar.

“Según los análisis del EPL, el desarrollo continuo y sostenido de las tecnologías de la información, incluida la inteligencia artificial, el Big Data y la computación en la nube, se han combinado para crear ‘nuevas circunstancias’ para las operaciones militares”, dijo Cheng.

“El resultado ha sido esencialmente una revolución científico-militar, que requiere nuevas formas y teorías operativas, y potencialmente más modificaciones a la organización del EPL”.

Llevar inteligencia tecnológica y cibernética a la guerra, dijo Cheng, daría como resultado que la inteligencia artificial (IA) y el aprendizaje autónomo se aplicaran a una mayor gama de tecnologías militares, de modo que podría ocurrir un mayor procesamiento de datos dentro de los sistemas de armas.

En este sentido, el EPL persigue un estilo de guerra de «sistema de sistemas», dijo, en el que la capacidad de ganar guerras no estará determinada por un arma en particular, sino en enfrentar conjuntos rivales de sistemas interconectados entre sí.

Del mismo modo, Kelli Vanderlee, gerente sénior de Mandiant Threat Intelligence, una firma de seguridad cibernética, dijo que el PCCh y el EPL se estaban volviendo mucho más potentes como ciberactores y estaban evolucionando la complejidad de sus ataques contra objetivos extranjeros.

“Después de la reestructuración militar y de inteligencia de China, creemos que el oficio técnico utilizado por los grupos de espionaje cibernético chinos desde 2016 ha evolucionado constantemente para volverse más sigiloso y ágil”, dijo Vanderlee.

El PCCh estaba comprometiendo negocios y servicios legítimos, dijo, haciendo más difícil atribuirles la culpa y más difícil detectar sus esfuerzos de recopilación de datos.

También dijo que el PCCh mostró una resistencia cada vez mayor contra la vergüenza internacional por sus fechorías y parecía cada vez menos probable que cediera a los esfuerzos tradicionales de negociación internacional.

“Mandiant Threat Intelligence cree que la actividad de espionaje cibernético chino ha demostrado una mayor tolerancia al riesgo y está menos restringida por normas o presiones diplomáticas que las caracterizadas anteriormente, lo que refleja una retórica y una política más audaces en otros ámbitos”, dijo Vanderlee.

Agregó que la 5G, la computación cuántica, la IA y el aprendizaje automático se utilizaron en los esfuerzos de espionaje del PCCh, y recomendó que Estados Unidos incentive la notificación de incidentes y el intercambio de información entre empresas privadas y autoridades gubernamentales.

Un problema de toda la sociedad

La Comisión escuchó que los esfuerzos del PCCh para expandir sus capacidades cibernéticas eran parte de un esfuerzo de toda la sociedad para fortalecer el poder del PCCh en el escenario internacional, y el régimen estaba utilizando sus instituciones educativas para crear mejores fuentes de talento en campos relacionados con la cibernética.

Dakota Cary, analista de investigación del grupo de expertos Center for Security and Emerging Technology, advirtió que las capacidades del PCCh se estaban expandiendo y estaban irrevocablemente entrelazadas con sus esfuerzos para generar talento en el sector privado entre las instituciones educativas.

“Las capacidades cibernéticas de China se están expandiendo”, dijo Cary. “El cultivo de talentos y la investigación son fundamentales para esa expansión, y las universidades de China apoyan ambas [estrategias]”.

Cary dijo que el PCCh había estado trabajando para estandarizar su plan de estudios de seguridad cibernética para los programas de grado universitario desde 2015 y había lanzado nuevos programas de certificación, escuelas y centros de investigación como parte del esfuerzo.

“Durante la próxima década, las capacidades cibernéticas de China están a punto de florecer a medida que las universidades gradúen a más titulados en seguridad cibernética bien educados y a medida que avance la investigación”, dijo Cary.

Cary también destacó que algunas universidades en China desempeñaron un papel descomunal en ayudar a las operaciones militares del EPL.

En una anécdota importante de 2015, recordó cómo un profesor chino en la Universidad del Sudeste realizó una competencia de «capturar la bandera» para sus estudiantes, en la que competirían intentando piratear un sistema opuesto.

“A diferencia de las competencias normales de capturar la bandera en las que los participantes piratean a otros equipos para obtener puntos, el profesor ofreció a los estudiantes una oportunidad real de ganar puntos y ganar prestigio al intentar acceder a la red de un contratista del Departamento de Defensa de EE.UU.”, dijo Cary.

Agregó que es posible que el ejercicio haya ayudado a las operaciones del EPL.

La Universidad del Sureste, dijo, opera el Laboratorio de la Montaña Púrpura con la Fuerza de Apoyo Estratégico del EPL y es conocida por sus contribuciones de investigación al ejército chino.

Sin embargo, la relación más profunda entre las universidades y los servicios de seguridad se da en escuelas como la Universidad Jiaotong de Shanghai, donde el personal apoya las operaciones militares y realiza investigaciones para mejorar las capacidades cibernéticas.

“El programa de grado en seguridad cibernética de la universidad está ubicado en una base de ingeniería de la información del EPL en Shanghái”, dijo Cary.

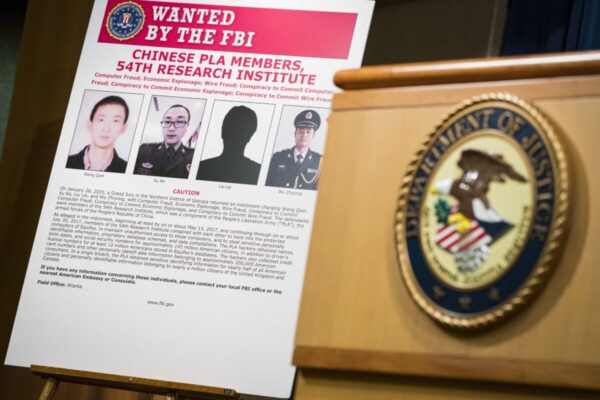

Explicó que, de 2010 a 2014, la universidad participó en operaciones cibernéticas contra Estados Unidos en nombre del EPL.

En el caso de otras universidades, dijo, era difícil saber si había un vínculo directo con el EPL.

Las fuentes de financiación conectadas con el EPL están muy extendidas y existen programas de seguridad cibernética, dijo, pero es poco probable el apoyo directo de las fuerzas armadas.

Es importante destacar que Cary dijo que el PCCh desarrolló gran parte de su estrategia para utilizar el sector privado de Estados Unidos. De hecho, dijo que uno de sus principales sistemas de competencia utilizados para desarrollar nuevas capacidades cibernéticas se modeló directamente a partir de un programa DARPA.

En lo que respecta a cómo los vínculos entre estas universidades chinas y estadounidenses podrían contribuir al espionaje patrocinado por el Estado, Cary dijo que había pocas respuestas claras.

“Las herramientas necesarias para realizar campañas de piratería están en todas partes”, dijo Cary. “Todo lo que la mayoría de los operadores necesitan es una computadora, una conexión a Internet y capacitación. Incluso si estas instituciones estuvieran sujetas a controles de exportación, es poco probable que tales políticas importen mucho para las capacidades cibernéticas de China”.

Como tal, dijo que sancionar escuelas individuales o empresas tecnológicas en China no valía la pena. En pocas palabras, si el PCCh decidiera que quiere una tecnología, no solo dependería de los medios legales para adquirirla.

“Si una universidad está investigando una tecnología que el PCCh ha determinado que es valiosa, los equipos chinos de piratería intentarán recopilarla, independientemente de si la escuela colabora con instituciones chinas”, dijo Cary.

Con respecto a las instituciones ubicadas dentro de China continental, Cary señaló que no tenían opción de no colaborar con el EPL y, como tal, los controles de exportación no las obligarían a hacer lo contrario. Las leyes del PCCh exigen que las empresas respalden la recopilación de inteligencia china, y las entidades deben proporcionar sus datos al PCCh si se considera que son relevantes para la seguridad nacional.

“La Ley de Seguridad Nacional de China permite que el gobierno obligue a las empresas a trabajar con el gobierno para facilitar el espionaje”, dijo Cary.

“El gobierno chino ha dejado claro en los últimos meses que el PCCh gobierna y las empresas obedecen”.

Únase a nuestro canal de Telegram para recibir las últimas noticias al instante haciendo click aquí

Cómo puede usted ayudarnos a seguir informando

¿Por qué necesitamos su ayuda para financiar nuestra cobertura informativa en Estados Unidos y en todo el mundo? Porque somos una organización de noticias independiente, libre de la influencia de cualquier gobierno, corporación o partido político. Desde el día que empezamos, hemos enfrentado presiones para silenciarnos, sobre todo del Partido Comunista Chino. Pero no nos doblegaremos. Dependemos de su generosa contribución para seguir ejerciendo un periodismo tradicional. Juntos, podemos seguir difundiendo la verdad.