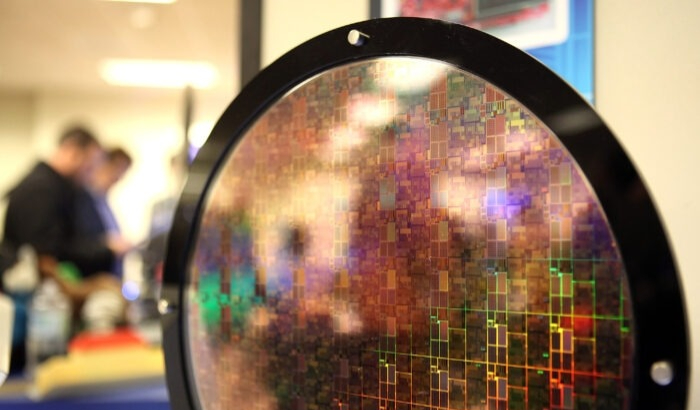

El Departamento de Defensa de Estados Unidos está lanzando una iniciativa de microelectrónica segura 5G después de que un informe desclasificado del Inspector General culpó a China por el ciberespionaje en la cadena de suministro.

El día después de que la Oficina del Inspector General (OIG) publicara un informe muy editado que identificaba numerosas vulnerabilidades de ciberseguridad asociadas con la compra por parte del Ejército estadounidense de “Productos de Caja” (COTS, por sus siglas en inglés) que contienen electrónica china, el Subsecretario de Defensa para la Investigación y la Ingeniería (R&E) Michael Griffin dijo en el Simposio de Defensa Espacial y de Misiles: “En lo que quiero apostar es en la capacidad de Estados Unidos y de nuestros aliados occidentales de superar en innovación a los adversarios”.

Griffin declaró que el departamento de R&E del Pentágono verá un aumento de 311 millones a 459 millones de dólares en su presupuesto el próximo año, a medida que su iniciativa de la cadena de suministro “Microelectrónica Confiable y Segura” se expanda para incorporar a la red de quinta generación (5G) e Internet de las cosas (IoT), los módems 5G y los dispositivos de usuario final en los sistemas y capacidades militares.

Griffin explicó que los líderes del Pentágono están “cada vez más convencidos –especialmente con todas las noticias en torno a Huawei y quién comprará y quién no comprará su hardware, y si nosotros lo haremos o no– que la microelectrónica asegurada es una prioridad clave”. Como resultado, el Departamento de Defensa ha aumentado la prioridad para el desarrollo de una cadena de suministro de red 5G segura al mismo nivel que los que tienen los vendedores de hipersónicos, energía dirigida y sensores espaciales para sistemas que se ocupan de las amenazas avanzadas de misiles de China.

También declaró que “las guerras comerciales con China” no forma parte de las funciones de su trabajo, pero la infiltración china en las cadenas de suministro de microelectrónica obligó al Departamento de Defensa (DoD) a adoptar un punto de vista más amplio sobre el endurecimiento de la seguridad de las redes, porque la Internet de las cosas (IoT) acabará dominando la gestión de los depósitos de suministros, puertos, aeropuertos y vehículos autónomos en caso de hostilidades, según Breaking Defense.

Griffin enfatizó que el abastecimiento de hardware construido en Estados Unidos no necesariamente resolverá los riesgos de ciberespionaje del Departamento de Defensa, ya que los componentes de la cadena de suministro internacional permiten que los adversarios tengan múltiples puntos de acceso para realizar vigilancia e inyectar amenazas de software en los sistemas.

Actualizar el 5G a los niveles más altos de investigación e ingeniería del DoD cumple con lo que detalla la OIG, que describe cómo unas pequeñas adquisiciones militares por un valor de 32,8 millones de dólares pasaron por alto las prohibiciones del Congreso de comprar computadoras Lenovo, impresoras Lexmark y cámaras GoPro fabricadas en China con conocidas vulnerabilidades de ciberseguridad. Según la OIG:

Lenovo, la empresa de computadoras más grande de China, ha sido objeto de múltiples advertencias de riesgo de ciberseguridad en el Congreso, el Departamento de Seguridad Nacional y otras agencias del gobierno federal. El Departamento de Estado de Estados Unidos prohibió el uso de Lenovo en sus redes clasificadas después de que se denunciara que sus computadoras fueron fabricadas con hardware o software oculto utilizado para el espionaje cibernético. En 2015, el Departamento de Seguridad Nacional emitió advertencias sobre el spyware preinstalado y la Dirección de Inteligencia del Estado Mayor Conjunto advirtió en 2016 que las computadoras y los dispositivos portátiles de Lenovo podrían introducir hardware comprometido en la cadena de suministro del Departamento de Defensa, lo que podría suponer un riesgo de espionaje cibernético para las redes clasificadas y no clasificadas del Departamento de Defensa.

La ‘Base de Datos Nacional de Vulnerabilidades’ de EE.UU. enumera a Lexmark, una empresa con sede en Estados Unidos que ahora es propiedad de un consorcio de firmas chinas, como poseedora de 20 vulnerabilidades de ciberseguridad que podrían permitir almacenar y transmitir credenciales de acceso a redes sensibles en texto sin formato; además de permitir la ejecución de código malicioso en la impresora. Las vulnerabilidades de Lexmark podrían permitir a los atacantes remotos la capacidad de lanzar ataques de espionaje cibernético o de denegación de servicio en una red del DoD.

Las vulnerabilidades de las cámaras de acción GoPro, diseñadas para filmar y compartir vídeo en tiempo real a través de conexiones inalámbricas o Bluetooth, incluyen el acceso remoto del atacante a las credenciales de red almacenadas y secuencias de vídeo en directo. Al explotar las vulnerabilidades, un agente malicioso podría vigilar o grabar secuencias de vídeo e imágenes sin el conocimiento del usuario.

El informe desclasificado de la OIG editó numerosas partes en las que se discutían las fuentes y usos del espionaje cibernético en materia de seguridad nacional. También se editaron partes sobre el riesgo inherente del ciberespionaje de pequeñas adquisiciones de equipos de videovigilancia hecho en China, de Hikvision Digital Technology Company y Dahua Technology Company de Hangzhou.

Chriss Street es un experto en macroeconomía, tecnología y seguridad nacional. Se desempeñó como CEO de varias empresas y es un escritor activo con más de 1500 publicaciones. También ofrece regularmente conferencias de estrategia a estudiantes de postgrado en las mejores universidades del sur de California.

***

Descubre

Cómo Huawei es utilizado como herramienta de espionaje y subversión

Cómo puede usted ayudarnos a seguir informando

¿Por qué necesitamos su ayuda para financiar nuestra cobertura informativa en Estados Unidos y en todo el mundo? Porque somos una organización de noticias independiente, libre de la influencia de cualquier gobierno, corporación o partido político. Desde el día que empezamos, hemos enfrentado presiones para silenciarnos, sobre todo del Partido Comunista Chino. Pero no nos doblegaremos. Dependemos de su generosa contribución para seguir ejerciendo un periodismo tradicional. Juntos, podemos seguir difundiendo la verdad.